Das Internet ist zu einer Waffe für Terroristen geworden, die sozialen Medien und andere Technologien zur Organisation, Rekrutierung und Verbreitung von Propaganda nutzen. Ist es also möglich, Technologie umzukehren, und sie nicht nur zur Verhaftung zu nutzen, sondern auch zur Vorhersage und möglicherweise Verhinderung von terroristischen Anschlägen, noch bevor sie geschehen? Wir können die Technologie zur Online-Untersuchung von Handlungs- und Sprachmustern von Terroristen und ihren Unterstützern einsetzen. Wenn wir Tendenzen, die im Vorfeld von Attacken geschehen, aufdecken können, müsste es in Zukunft automatisch möglich sein, geplante Gewalttaten zu identifizieren. In einer gerade erschienenen Studie versuchten Forscher der Harvard Universität eben dies zu tun. Sie nutzten Computersimulationen, um aufzuzeigen, wie sich inoffizielle Gruppen von Online-Unterstützern des Islamischen Staats durch Seiten in sozialen Netzwerken verbreiten und wachsen und wie dies in Zusammenhang mit den Zeitpunkten von Gewalttaten steht. Dies ergibt sich aus Untersuchungen, wie beispielsweise Twitter-Nachrichten eine Möglichkeit der Klassifizierung bieten, um Unterstützer oder Gegner des IS einzuordnen. Andere Forschungen nutzen die gezielte Auswertung großer Datenmengen in den sozialen Medien, um herauszufinden, wann Unterstützer beginnen, Verhaltensweisen anzunehmen, die darauf hinweisen, dass sie sich für den IS begeistern. Andere wiederum verwendeten Textanalyse-Software, um zu verdeutlichen, dass sich Sprachmuster bestimmter extremistischer Gruppen in den Monaten vor einem gewalttätigen Anschlag wandeln. Zum Beispiel kann die Sprache einen Mangel an kognitiver Komplexität aufweisen – also eine simplere Art und Weise, Sprache zu betrachten – wenn es weniger komplexe Satzstrukturen mit kürzeren Worten und Sätzen nutzt. Meine eigene Forschung mit Paul J. Taylor und Paul Rayson an der Universität von Lancaster nutzte Textanalyse-Software, um Sprachmuster verschiedener extremistischer Gruppen aufzudecken und mögliche Hinweise in Nachrichten einzugrenzen. Mittels der Methode der Kollokation, welche die Assoziationsstärke zwischen Wörtern oder zwischen einem Wort und einem Konzept misst, konnten wir aufzeigen, dass es möglich ist, automatisch festzustellen, ob Nachrichten von Extremisten, Menschen oder Orte positiv oder negativ beschreiben. So wurden beispielsweise einige persönliche Namen wesentlich mit dem negativen Begriff der „agentry” (bezogen auf Personen, die als feindliche Agenten handeln) in Verbindung gebracht, während andere Namen mit dem Begriff „heroisch” assoziiert wurden. Diese Methode könnte auf potentielle terroristische Ziele hinweisen, und zwar mittels Markierung von Personen oder Orten, die mit Gewalt oder Verachtung verknüpft werden. Wir könnten beispielsweise feststellen, dass Begriffe wie „Ziel”, „abzielen auf”, „Attacke” oder „töten” stark mit dem Namen eines bestimmten Ortes, einer Person oder Organisation in Zusammenhang gebracht wurden. Anschließend können wir den Zusammenhang, wo und wie diese Worte im Text verwendet wurden, betrachten, um herauszuarbeiten, ob es einen Hinweis gibt, dass die Person, der Ort oder die Organisation eine Gefahr darstellen könnten.

Andere Technologien

Die Grenze einer solchen Herangehensweise ist jedoch die Abgrenzung terroristischer Anschläge, die ohne eine solche vorangegangene Online-Verbreitung stattgefunden haben könnten. Jede dieser Untersuchungen konzentriert sich auf nur einen kleinen Aspekt des weiten Ökosystems des Terrorismus. Solange wir nicht aufzeigen können, dass solche Muster in allen Arten von terrorverwandten Situationen aufzufinden sind, dürfen wir ihre Bedeutung nicht überbewerten und uns darauf besinnen, dass andere Faktoren, einschließlich politischer und persönlicher Situationen, zu Gewalttaten führen können. Terroristische Onlinekommunikation ist nur ein Teil des Bildes. Wir haben ebenso Möglichkeiten, die Verhaltensweisen terroristischer Offline-Kommunikation zu untersuchen. Das geschieht durch die Messung des Stress- und Angstlevels oder das Aufdecken von Mustern, die mit Betrug assoziiert werden. Wir können beispielsweise Sensoren, Infrarot-Scanner und bildgebende Verfahren des Gehirns wie das fMRT-Verfahren nutzen, um Veränderungen im Körper zu überwachen oder Gesichter, Körper oder Augenbewegungen nachzuverfolgen. Einige argumentieren, dass ein Einsatz einer solchen Technologie in der Flughafensicherheit auf Personen mit der Absicht, Angriffe auszuüben, aufmerksam machen könnte. Die Forscher der Honeywell Laboratorien in den USA haben bereits im Jahr 2002 aufgezeigt, wie Thermographie-Technologien ein Hitzemuster um die Augen darstellen. Dieses tritt auf, wenn Personen versuchen, jemanden zu täuschen. Sie schlugen vor, diese Technologie zu nutzen, um Flugreisende während eines Interviews vor dem Flug relativ schnell überprüfen zu können, ohne auf geschultes Personal angewiesen zu sein.

Der menschliche Faktor

Aber ein solches System wäre nicht narrensicher. Es gibt eine Vielzahl von Gründen, aus denen eine Person am Flughafen nervös sein könnte. Dies muss nicht im Zusammenhang mit einem Versuch stehen, das Flughafenpersonal zu täuschen – möglicherweise hat derjenige einfach nur Flugangst. Diese Technologien sind nicht zu einhundert Prozent akkurat. Sie werden meist unter Laborbedingungen getestet und angelernt, also auf Basis von imitierten Täuschungsversuchen, statt in realen Situationen. Einige argumentieren, dass Technologie drei wesentliche Eigenschaften des Menschlichen nicht besitzt: Erfahrung, einen gewissen Wertekanon und Urteilsvermögen. Dies bedeutet, eine Maschine könnte durchaus etwas übersehen – eben etwas, das nur ein Mensch entdecken könnte. Während Technologie also aufregende Möglichkeiten bei der Verfolgung terroristischer Kommunikationen und der Vorhersage von Anschlägen bietet, ist sie dennoch kein Ersatz für menschliches Urteilsvermögen und sollte mit Bedacht eingesetzt werden. Dieser Artikel erschien zuerst auf „The Conversation” unter CC BY-ND 4.0. Übersetzung mit freundlicher Genehmigung der Redaktion.

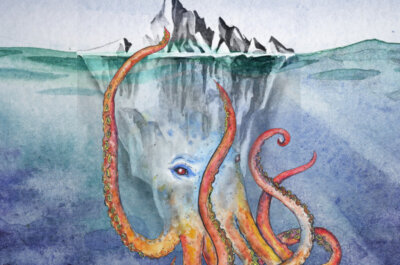

Image (adapted) „Control is an Option to Command“ by Frederico Cintra (CC BY 2.0)

Artikel per E-Mail verschicken

Schlagwörter: Anschläge, Cybersecurity, Daten, Forschung, Islamischer Staat, Online-Sichereheit, Soziale Medien, Technologie, Terrorismus, Verhaltensweisen, vorhersage

![Control is an Option to Command (adapted) (Image by Frederico Cintra [CC BY 2.0] via flickr)](https://www.netzpiloten.de/wp-content/uploads/2016/08/Control-is-an-Option-to-Command-adapted-Image-by-Frederico-Cintra-CC-BY-2.0-via-flickr-555x512.png)